A tétlenség kockázata (2018)

Folyamatban van a szervezetek digitális átállása, a megkérdezett döntéshozók kivétel nélkül több pénzt fordítanak a feltörekvő technológiai megoldásokra, mint egy évvel korábban. Az informatikai terjeszkedés azonban növeli a cégek IT-biztonsági fenyegetettségét is. Tavaly január és idén március között közel 2 milliárd személyes és érzékeny adat jutott illetéktelen kezekbe, rögzíti az EY hatvan országot lefedő, összesen 1400 vezető, IT-menedzser és információbiztonsági szakértő bevonásával készült kutatása.

Tízből kilenc döntéshozót aggaszt cége kulcsfontosságú tevékenységeinek információbiztonsága, ennek ellenére a megkérdezettek harmada a vállalati költségvetés töredékét költi erre a területre. Hiába szán jövőre több erőforrást a kibervédelem javítására a válaszadók többsége, ez továbbra is messze elmarad a szükségestől. Ráadásul a szervezetek több mint fele átfogó stratégia nélkül próbálja kezelni az IT-biztonság területét. Miközben fejlett technológiák, például mesterséges intelligencia, robotizált folyamatautomatizálás és -elemzés használatával optimalizálják működésüket, közel 80 százalékuk még mindig arra törekszik, hogy túllépjen az alapvető kibervédelmen.

Szaftos számokNaponta 6,4 milliárd spam és fertőző e-mail rajzik ki az internetre, ugyanakkor az angol hatóságok fele már nem támogatott szoftvereket használ, egy ausztrál államban pedig 1464 kormányhivatalnok jelszava a Password123 kombináció - hogy csak néhány számot emeljünk ki a tengerből. Amikor ilyen könnyű személyes adatokhoz jutni, virágzik a kiberbűnözés. Csak az idei első negyedévben 550 millió adathalász e-mailt küldtek ki egy nagyméretű, célzott támadás során.

Mitől félnek a legjobban a piaci szereplők? 17 százalékuk legjobban az ügyféladatok elvesztésétől, 22 százalékuk szerint a legnagyobb fenyegetettség a phishing, 2 százalék szerint pedig az ipari kémkedés. (Emlékezetes eset: ma sem tudni, hogy kerültek oda, de az Audi szerverein a BMW-től származó motorfejlesztési anyagokat találtak.)

Érdekes mindezt összevetni a kiberbűnözők számára legértékesebb információk lajstromával.

1. Ügyfél-információ (17 százalék)

2. Pénzügyi információ (12 százalék)

3. Stratégiai tervek (12 százalék)

4. Döntéshozói információ (11 százalék)

5. Ügyféljelszavak (11 százalék)

6. Kutatás-fejlesztési információ (9 százalék)

7. Akvizíciós, fúziós információ (8 százalék)

8. Szellemi tulajdon (6 százalék)

9. Be nem jegyzett szellemi tulajdon (5 százalék)

10. Beszállítói információ (5 százalék)

Az adathalász levelek sem olyanok már, mint a régi szép időkben. Keringenek még a Google fordítójával készített, könnyen kiszúrható e-mailek, de a rafináltabbakra még a belső képzésen átesett munkatársak is gondolkodás nélkül rákattintanak. Például kora reggel érkezik egy mail a HR-részlegről, üdvözölve azokat a munkatársakat, akik már ebben az órában az íróasztal mögött ülnek. A levél ajándék iPhone-t vagy nyaralást ígér azoknak, akik a biztonságosnak tűnő, https tanúsítvánnyal ellátott felületen bejelentkezve kitöltik a kérdőívet…

Ehhez képest kevéssé hihető, hogy a felmérésben nyilatkozó szakemberek 6-8 százaléka szerint az információbiztonság egyáltalán nem befolyásolja az üzleti stratégiát és terveket, 48-50 százalékuk szerint "valamicskét".

A leggyengébb láncszemArra a kérdésre, hogy kit gondol egy kibertámadás legvalószínűbb forrásának, a többség a gondatlan alkalmazottakat említette első helyen, őket sorrendben a szervezett bűnözők követik, s csak ezután jönnek a rosszindulatú munkatársak, a hacktivisták (mint az Anonymus), az állami hátterű támadók, a vendégek, beszállítók, üzleti partnerek és ügyfelek. Arra vajon gondolnak-e, hogy amikor a nyomtatókat szállító és karbantartó cég alkalmazottai besétálnak tonert cserélni, pillanatok alatt kiolvashatják a nyomtatók merevlemezeiből a belső használatra készült dokumentumokat?

Az ismert támadások alapján azonban elmondható - mutatott rá Zala Mihály, az EY Kibervédelmi Szolgáltatások üzletág igazgatója -, hogy a hackerek jobban járnak, ha a "táplálékláncban" a legkisebbeket, a startupokat, a takarítócégeket, beszállítókat veszik célba, bár olykor az óriások sem tanulnak elsőre az elszenvedett kárból, amire ékes példa a Sony esete.

Őrzik vezető helyüket a veszélyforrások között az elhagyott okostelefonok, épp csak egy hajszállal maradva le az éberség hiánya mögött. Az EY szerint még mindig csak a legnagyobb cégek áldoznak mobileszköz-menedzsmentre, bár a számuk növekszik. A BYOD korszaka letűnőben van, mind több helyen belső házirend szabályozza a mobileszköz-használatot, a vendégeket is beleértve. Ám nem árt tudni, hogy az ujjlenyomat-azonosításos védelem sem feltörhetetlen, a mintázatos képernyőzárolás pedig nyomot hagy az üvegen.

Feljövő technológiákMinden szereplőnek kihívást jelentenek a felhőhöz, a dolgok internetéhez és a gépi tanuláshoz hasonló új technológiák. Ezek védelmére azonban különböző arányokban terveznek költeni átlagban, mint a kormányzati és egészségügyi szektorban. Míg a többség főként felhős védelemre fordítana többet, a kormányzati és egészségügyi szereplők jövőre a kiberbiztonsági elemzéseket favorizálnák. A mobileszközök védelme áll a harmadik helyen, azután a többségnél a robotizált folyamatautomatizálás (RPA), a kormányzatnál és az egészségügyben a gépi tanulás következik. A dolgok internete miatt megint egyformán aggódnak, és a sor végére került a blokklánc és a biometrikus azonosítás.

Ami a kiszervezett szolgáltatásokat illeti, a technológiai ágazat és a telekommunikációs cégek némileg az átlag előtt járnak, mármint abban, hogy többségük házon belül tartja például a sérülékenységvizsgálatot, a beszállítói kockázatok kezelését, az azonosság- és jogosultságkezelést, az adatszivárgás-felderítést. Átlagban a megkérdezettek 51 százalékának van biztonsági műveleti központja (SOC), a pénzügyi szektorban 59 százalék ez az arány. Ehhez képest a legutóbbi biztonsági incidenst mindössze a megkérdezettek 16 százaléka észlelte a SOC jóvoltából, 46 (!) százalék állította, hogy nem tapasztalt incidenst (vagy legalábbis nem tud róla), 24 százaléknak pedig az üzleti folyamatok zavara, megakadása tűnt föl - ami bizony régen rossz.

A bizalom bástyáiNem meglepő módon nagyjából a cégek egyötödének nincs incidensdetektáló programja, harmaduk informális programot használ, miközben közel a felük naprakésznek és felkészültnek vallja magát. Jó jel ugyanakkor, hogy egyre több helyen van CISO, nemzetközi átlagban már a cégek közel felénél ők a főfelelősök, megelőzve a CIO-kat. Üröm az örömben, hogy a csúcsvezetésnek nem feltétlenül tagjai, még a pénzügyi szféra szereplőinél sem (62 százalék), így az IT-biztonsági szempontokat nehezebben tudják érvényesíteni.

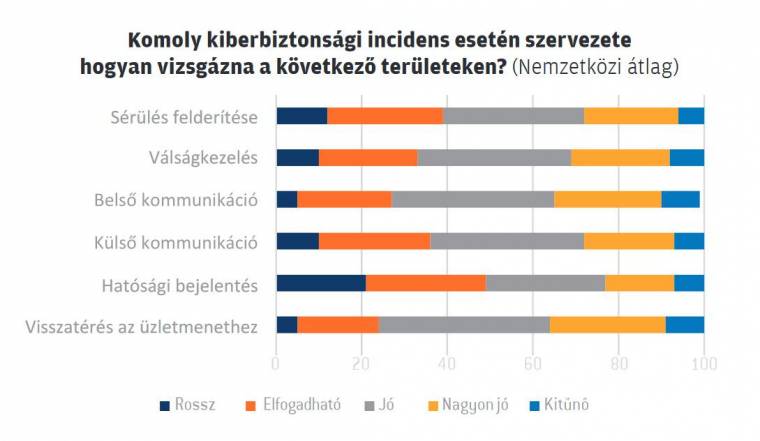

Tovább nehezíti a dolgukat a világszerte jelentkező - Zala Mihály szerint Magyarországon talán az átlagot meghaladó - szakemberhiány. A felmérésben is ez a tétel áll az első helyen a kitűzött információbiztonsági célok megvalósítását nehezítő tényezők között, megelőzve a hagyományos költséglimiteket és a minőségi eszközök hiányát. Ezek fényében nem meglepő, hogy egy kiberbiztonsági incidens esetén a megkérdezettek mindössze 6-8 százaléka szerint vizsgázna vállalatuk kiválóan a behatolás felderítése során, ugyanakkor 10-12 százalék rosszul, 27-29 százalék tűrhetően, 22 százalék, legalábbis állítása szerint, nagyon jól.

Nagyjából hasonlóak az arányok a krízismenedzsmentben és kríziskommunikációban is: 8-9 százalékuk szerint kitűnően vizsgáznának, nagyon jól 23 százalék, 10-11 százalék rosszul. Egyáltalán nem mindegy azonban, jegyezte meg Zala Mihály, hogy válsághelyzet esetén az információk milyen gyorsan és milyen messze gurulnak. Egy éjszakai támadás esetén egyáltalán elérik-e a cég vezérét reggelig, és mire felkel, a biztonságiak telenyilatkozzák-e a sajtót a tudta nélkül, ő meg mit sem tudva kerül a mikrofonok és kamerák elé, vagy a cég felelősei közösen tudnak beszámolni a médiának és üzleti partnereiknek a várható következményekről, forgatókönyvekről.

Saját bevallásuk szerint mindenesetre a legtöbben egy hónapon belül értesítenék a felügyeleti szerveket (nagyvállalatoknál 48, kisvállalatoknál 40 százalék), ugyanezt egy napon belül 7, illetve 13 százalékuk tenné meg. (Szó nélkül hagyná az eseményt 6, illetve 7 százalék.) Amennyiben az ügyfelek adatai sérülnek, még hallgatagabbak volnának: csak 35-36 százalékuk értesítené minden ügyfelét egy hónapon belül, 10-15 százalék senkit.

Kármérséklésre egyes országokban már létezik megoldás: a kiberbiztosítás (Magyarországon ilyesmi inkább csak fizikai károkra köthető, alig egy-két biztosítónál). Az EY felmérése szerint globális átlagban a megkérdezettek bő egyharmada kötött ilyen szerződést, és elégedett vele, negyedük pedig tervezi, hogy biztosítja az adatait.

ÖsszegzésAz EY szerint annak ellenére egyre több a sikeres kibertámadás, hogy a kivédésükre fordított erőforrások mennyisége folyamatosan, bár többnyire igen kis lépésekben nő. A következő teendő: a kiberbiztonsági szemléletet a vállalati kultúra és stratégia alapjaiba kell beépíteni. A legkomolyabb veszélyek, az adathalászat és a social engineering elleni védekezés érdekében oktatásra, tájékoztatásra van szükség. Az előttünk álló időszakban az eddiginél nagyobb szerep jut a naplóelemzéseknek, az automatizált forgalomelemző és -szűrő rendszereknek és egyre jobban igénylik a felhasználók a forráskódig menő tesztelést.

A beszállítók, partnerek biztonsági hiányosságai továbbgyűrűzhetnek; a teljes céges ökoszisztémát kell átvilágítani, ha nem akarunk felelőtlen beszállítóval dolgozni. Végül pedig okuljunk azoknak a cégeknek a történeteiből, amelyek csak a sikeres kibertámadás után erősítették meg védelmüket (bár azok gyakran sohasem derülnek ki). A támadásokat érdemes megelőzni ahelyett, hogy a lyukakat foltoznánk be, amikor talán már késő.

Kelenhegyi Péter|

Megtekintés: 1577